Investigadores de la Universidad de Florida y la Universidad Estatal de Carolina del Norte llevaron a cabo un análisis minucioso de siete implementaciones de redes LTE, como Open5GS, Magma y OpenAirInterface, junto con tres implementaciones de redes 5G. Este estudio reveló 119 fallas de seguridad que permiten a los atacantes comprometer y acceder de forma remota al núcleo celular, lo que representa una amenaza significativa para las redes modernas.

Fallas críticas en las redes LTE y 5G

Las vulnerabilidades detectadas incluyen múltiples fallas críticas en todos los sistemas analizados. Algunas de estas fallas tienen el potencial de:

- Interrumpir áreas metropolitanas completas.

- Acceder de manera no autorizada al núcleo celular.

En total, más de 100 vulnerabilidades identificadas podrían provocar denegaciones de servicio (DoS) persistentes en ciudades enteras. Los atacantes podrían bloquear componentes esenciales como:

- La Entidad de Gestión de Movilidad (MME) en redes LTE.

- La Función de Gestión de Acceso y Movilidad (AMF) en redes 5G.

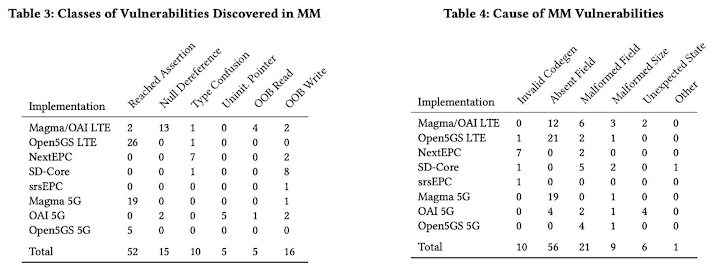

Tabla 3: Clasifica las vulnerabilidades por tipo (ej: acceso a memoria no permitida, uso de variables sin inicializar).

Tabla 4: Indica la causa de cada vulnerabilidad (ej: error en el código generado, campo de datos mal formado).

Estas tablas ofrecen una visión general de los problemas de seguridad identificados en MM, tanto en términos de su naturaleza como de su origen.

¿Cómo ocurren estos ataques?

Un atacante podría enviar un único paquete de datos maliciosos a través de la red sin necesidad de autenticarse ni usar una tarjeta SIM. Esto significa que:

- El ataque puede ser iniciado desde cualquier parte del mundo.

- La interrupción podría durar hasta que el proveedor de red identifique y corrija la vulnerabilidad, dejando a millones de personas sin acceso a servicios de llamadas, mensajes o datos móviles.

Más de Morbeb: EL LADO OCULTO DE LAS LLAMADAS: CÓMO FUNCIONA EL PROTOCOLO SS7 Y POR QUÉ ES VULNERABLE EN LA ERA DIGITAL

Estas vulnerabilidades no se limitan a plataformas de código abierto (como Open5GS); también afectan a sistemas propietarios en redes comerciales. Esto evidencia un problema estructural que afecta tanto a la infraestructura celular pública como privada, incrementando los riesgos de interrupciones masivas.

Riesgos de acceso remoto: espionaje y sabotaje

Además de causar interrupciones en los servicios, muchas de estas vulnerabilidades permiten:

- Desbordamientos de búfer y corrupción de memoria, lo que abre la puerta a la infiltración en el núcleo celular.

- Una vez dentro, los atacantes podrían:

- Monitorear datos y ubicaciones de los usuarios de una ciudad.

- Realizar ataques específicos contra individuos.

- Comprometer componentes críticos como el Servicio de Suscriptor Doméstico (HSS) o la Gestión Unificada de Datos (UDM), extendiendo las interrupciones a nivel nacional.

Los investigadores demostraron estos riesgos desarrollando un exploit de prueba de concepto para ejecutar código de manera remota (RCE) dirigido a una vulnerabilidad en SD-Core.

Modelos de amenaza identificados

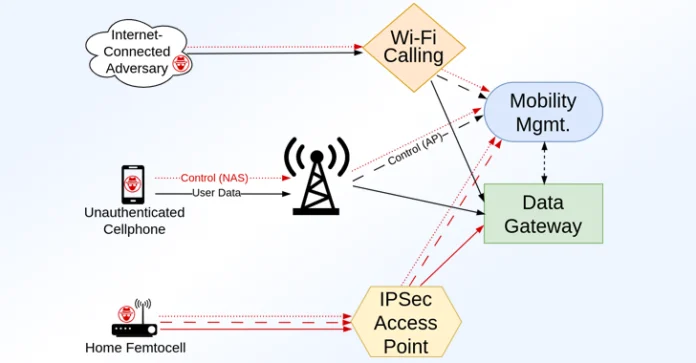

El estudio clasificó las vulnerabilidades en dos modelos principales de amenaza:

- Ataques desde dispositivos no autenticados:

Los atacantes pueden explotar las fallas enviando paquetes malformados desde cualquier dispositivo móvil.- Con servicios de llamadas por Wi-Fi, estos ataques pueden ejecutarse de forma remota a través de Internet, eliminando las limitaciones geográficas.

- Ataques desde estaciones base:

Los adversarios que comprometen estaciones base o femtoceldas pueden infiltrarse en el núcleo celular mediante configuraciones incorrectas o claves IPsec filtradas.- Las redes 5G, que utilizan estaciones base más pequeñas y accesibles, aumentan este riesgo.

Medidas de seguridad

Los investigadores notificaron a los proveedores afectados siguiendo un protocolo de divulgación responsable, otorgándoles 90 días para corregir las fallas antes de publicar los hallazgos. En los casos de proveedores no receptivos, como NextEPC y SD-Core, los parches se publicaron directamente en GitHub.

Las redes celulares son esenciales para la vida moderna, pues soportan servicios de emergencia, comunicaciones personales y operaciones comerciales. Estas vulnerabilidades representan una seria amenaza para la seguridad pública y la seguridad nacional.

Acción necesaria

A medida que la adopción de 5G crece y se integra con la infraestructura LTE, se incrementan los riesgos. Es crucial:

- Realizar evaluaciones periódicas de vulnerabilidad.

- Implementar arquitecturas de confianza cero y protocolos de seguridad robustos.

- Adoptar medidas proactivas en toda la industria para mitigar las amenazas cibernéticas.

Sin una acción inmediata, la conectividad de próxima generación podría verse gravemente comprometida, poniendo en peligro a millones de usuarios en todo el mundo.

La información es libre, pero investigar en profundidad, analizar datos y escribir en un lenguaje sencillo toma tiempo, apoya a nuestros editores a través de: